Gelelim uygulamayı hangi parametrelerle kullanabileceğimize. Yukarıda belirttiğimiz gibi yalnızca;

scrot

komutunu verirseniz, ekran görüntüsünün tamamını alabilirsiniz. Ekranın tamamını beş saniye gecikmeli çekmek isterseniz, zaman belirtecini de eklemeniz gerekiyor:

scrot --delay 5

komutu, resmi beş saniye sonra çekilmesini sağlar. Yine tam ekran bir resim alır tabii. Bu arada, çektiğiniz resme peşinen isim vermek isterseniz;

scrot [resim_adı].png

biçiminde bir kod vermeniz gerekiyor. Mesela ben aşağıdaki resmi çekerken, komutu;

scrot ekran.png

biçiminde verdim. Bu nedenle resim adı ekran.png olarak geldi.

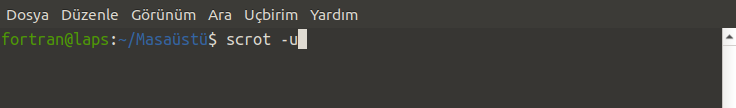

Açık olan pencereyi kenarlıksız çekmek için;

scrot -u

komutunu verebilirsiniz. Sonuç aşağıdakine benzer bir şey olacaktır: Görüldüğü gibi yalnızca o an etkin olan pencere çekilmiştir.

Açık olan pencereyi kenarlıklı çekmek için ise;

scrot -ub

komutunu verebilirsiniz. Fareyi kullanarak herhangi bir pencereyi tıklama olanağı yakalayabilirsiniz. Bunu yapmak için;

scrot -s

komutunu kullanabilrsiniz. Bu komutu kullandığınızda resim hemen çekilmeyecek, imleç yanıp sönmeye başlayacaktır. Siz herhangi bir pencereye tıkladığınızda, resim çekilecektir. Aşağıdaki resimde, internet tarayıcımın önünde bir terminal açıktı. Ben tarayıcıya tıkladım, görüldüğü gibi resmin benim seçtiğim kısmında, üstteki terminalin parçası da görünüyor.

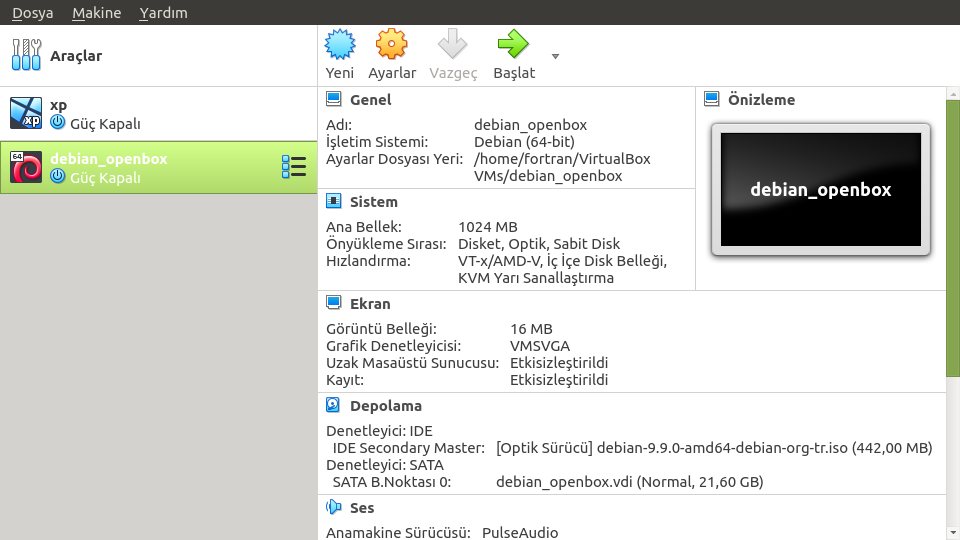

Scrot ile dilerseniz, görüntü kalitesini 1-100 ölçeğinde ayarlayabilirsiniz. Yüksek değerin, büyük boyut ve düşük sıkıştırma anlamına geldiğini unutmayın. Varsayılan değer 75’tir. Ben hem çekim zamanını ayarlayarak (böylece başka bir pencere seçebiliyorum), açık olan pencereyi çek diyerek, dosya adını da belirleyerek aşağıdaki komutu verdim:

scrot --delay 3 VM.png -u -q 75

Aşağıdaki resmi aldım. Tahmin edeceğiniz gibi çekim öncesinde VM Virtualbox penceresini tıklamıştım.

Scrot yardımcı programı, ekran görüntüsünün küçük resmini oluşturmaya da olanak sağlar. Bu, -thumb seçeneği kullanılarak yapılıyor. Orjinal görüntünün yüzdesini yazara, bu özelliği kullanabilirsiniz. Mesela ben aşağıdaki komutu verdim ve alttaki çıktıyı aldım.

scrot --thumb 20

Bu komutun resmin hem orjinal boyutunu hem de sizin belirlediğiniz boyutunu yaptığını da belirtelim. Bilgisayarınızda kendisine bağlı birden fazla ekran varsa, scrot bu ekranların ekran görüntülerini yakalamaya ve birleştirmeye olanak sağlar. Bunun için:

scrot -m

komutunu verebilirsiniz. Böylece mesela şöyle bir resim alabilirsiniz:

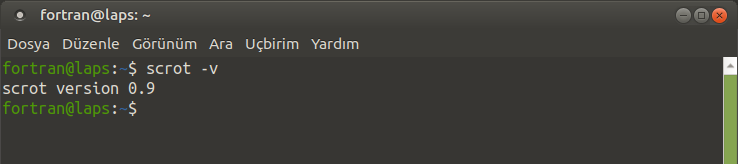

Son olarak, isterseniz, -v seçeneğini kullanarak scrot sürümünüzü kontrol edebilirsiniz:

scrot -v

Aşağıdakine benzer bir çıktı alacaksınız.

Ayrıca, bu konuyla ilgili olarak howtoforge.com sayfasını ziyaret etmenizi öneririm.

Red Hat Enterprise Linux‘un (RHEL) kaynak koduna dayalı olarak gelen ve topluluk odaklı bir proje olan AlmaLinux OS‘un 9.0 sürümü kullanıcıları için OpenSSH’de kritik güvenlik açığıyla ilgili olarak bir güvenlik güncellemesi yayımlandı. Hatırlanacağı gibi, 2 Temmuz 2024’te yayımladığımız, “OpenSSH’de kritik güvenlik açığı tespit edildi: ‘regreSSHion‘” başlıklı haber ile, sizlere, SSH bağlantı araçlarını içeren özgür bir yazılım olan ve %100 tam bir SSH protokolü 2.0 uygulaması olan OpenSSH‘de kritik güvenlik açığı tespit edildiğini duyurmuştuk. “regreSSHion” adlı bu açık, milyonlarca GNU/Linux sistemi, uzaktan kod yürütme (RCE) saldırılarına karşı savunmasız bırakan ciddi bir güvenlik açığıydı. 4 Temmuz 2024’te yaptığımız “OpenSSH kritik güvenlik açıklarını düzeltiyor” başlıklı haber ile de OpenSSH’nin bu problemi çözmek için iş başında olduğunu duyurmuştuk. Yazılımın, aynı zamanda, ssh’deki mantık hatalarını da düzelttiği söyleniyordu. Buna ilişkin olarak OpenSSH 9.8‘in yayınlandığını duyuran proje, kök ayrıcalıklarıyla rastgele kod yürütülmesine olanak sağlayan güvenlik açığınıı düzeltmiş bulunuyordu.

Red Hat Enterprise Linux‘un (RHEL) kaynak koduna dayalı olarak gelen ve topluluk odaklı bir proje olan AlmaLinux OS‘un 9.0 sürümü kullanıcıları için OpenSSH’de kritik güvenlik açığıyla ilgili olarak bir güvenlik güncellemesi yayımlandı. Hatırlanacağı gibi, 2 Temmuz 2024’te yayımladığımız, “OpenSSH’de kritik güvenlik açığı tespit edildi: ‘regreSSHion‘” başlıklı haber ile, sizlere, SSH bağlantı araçlarını içeren özgür bir yazılım olan ve %100 tam bir SSH protokolü 2.0 uygulaması olan OpenSSH‘de kritik güvenlik açığı tespit edildiğini duyurmuştuk. “regreSSHion” adlı bu açık, milyonlarca GNU/Linux sistemi, uzaktan kod yürütme (RCE) saldırılarına karşı savunmasız bırakan ciddi bir güvenlik açığıydı. 4 Temmuz 2024’te yaptığımız “OpenSSH kritik güvenlik açıklarını düzeltiyor” başlıklı haber ile de OpenSSH’nin bu problemi çözmek için iş başında olduğunu duyurmuştuk. Yazılımın, aynı zamanda, ssh’deki mantık hatalarını da düzelttiği söyleniyordu. Buna ilişkin olarak OpenSSH 9.8‘in yayınlandığını duyuran proje, kök ayrıcalıklarıyla rastgele kod yürütülmesine olanak sağlayan güvenlik açığınıı düzeltmiş bulunuyordu.

Küçük boyutlu, çeşitli işletim sistemlerinde çalışabilen sürümleri bulunan açık kaynak kodlu özgür bir

Küçük boyutlu, çeşitli işletim sistemlerinde çalışabilen sürümleri bulunan açık kaynak kodlu özgür bir  “Bullseye” kod adını, Pixar’ın ünlü Toy Story serisindeki at karakterinden alan

“Bullseye” kod adını, Pixar’ın ünlü Toy Story serisindeki at karakterinden alan